Как узнать пароль от телефона. Код, рисунок, даже текст

В закладки

В закладки

Вот вы поставили пароль на смартфон. Неважно, какой: 6-значный, текстовый, рисуночком или вообще скрытыми нажатиями на области экрана.

Думаете, он непробиваем? Ничего подобного. Есть немало методов узнать его, и необязательно подсматривать за вами через плечо.

Злоумышленники могут украсть ваши пароли у всех на виду, даже когда на них смотрят камеры.

Как не допустить этого?

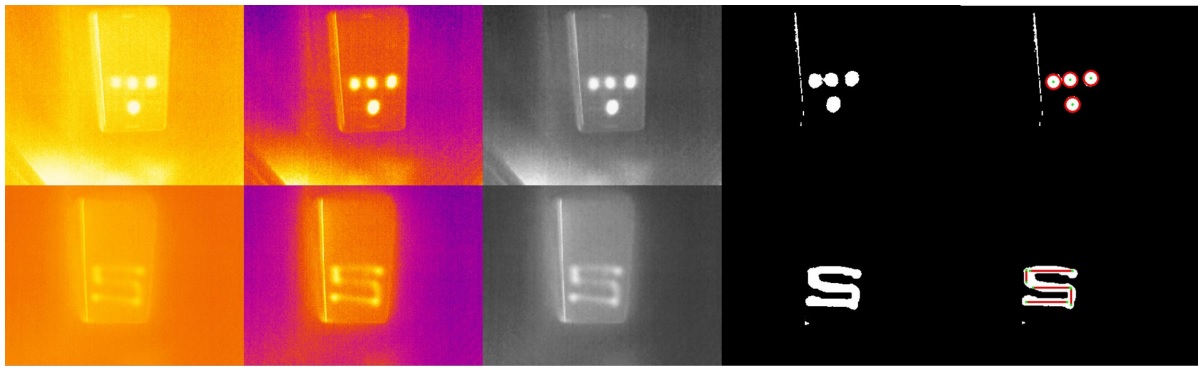

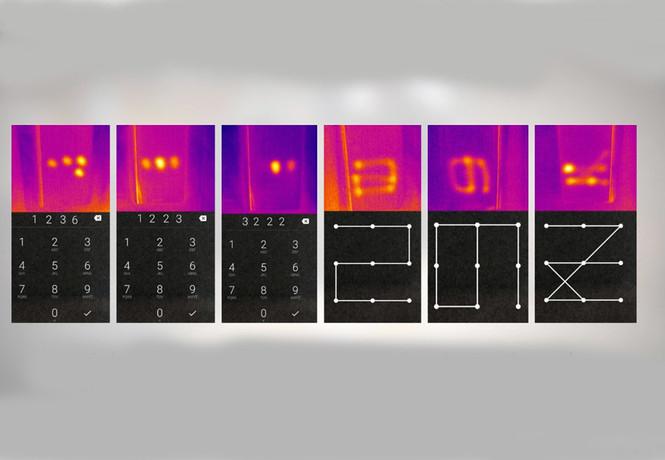

Достаточно простого тепловизора

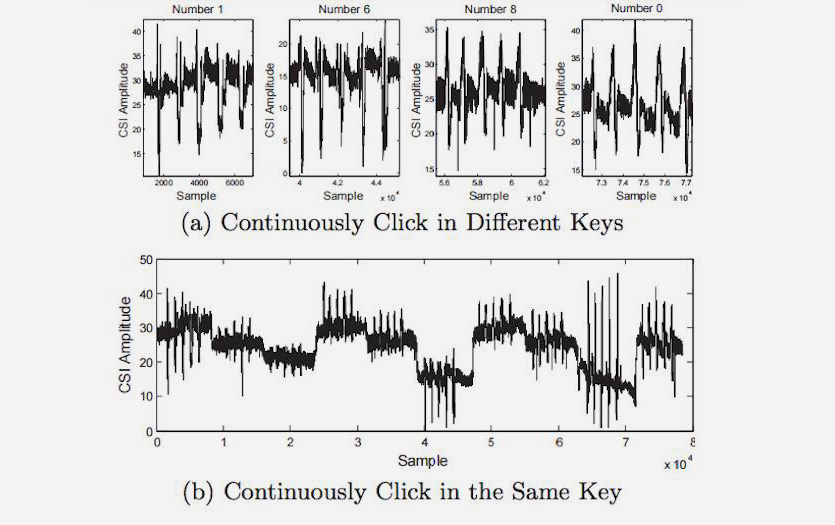

Вы ввели пароль, затем просто убрали смартфон. Ученые из Штутгартского университета совместно с коллегами из Мюнхенского университета Людвига-Максимилиана доказали, что это небезопасно.

Вооружившись компактным тепловизором, ученые смогли считать введенный пароль с экрана смартфона. Через 15 секунд после ввода, PIN-код из четырех цифр распознавался в 90% случаев. А графический ключ получалось угадать почти всегда даже через 30 секунд.

Если спрятать тепловизор в рукаве или замаскировать его под игрушку, никто и не подумает, что проходивший мимо смартфона человек считал код.

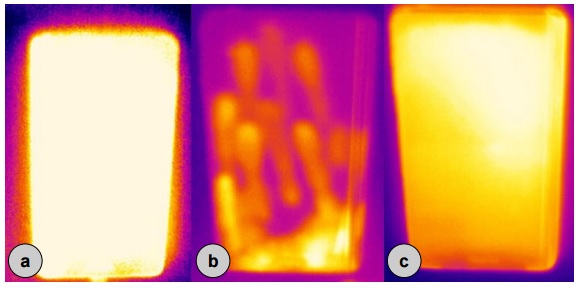

Защититься ученые предложили случайными свайпами по экрану (b). Среди аппаратных способов – повышение яркости дисплея на несколько секунд (a) или резкий рост нагрузки на процессор (c). В тепловизоре такое выглядит следующим образом:

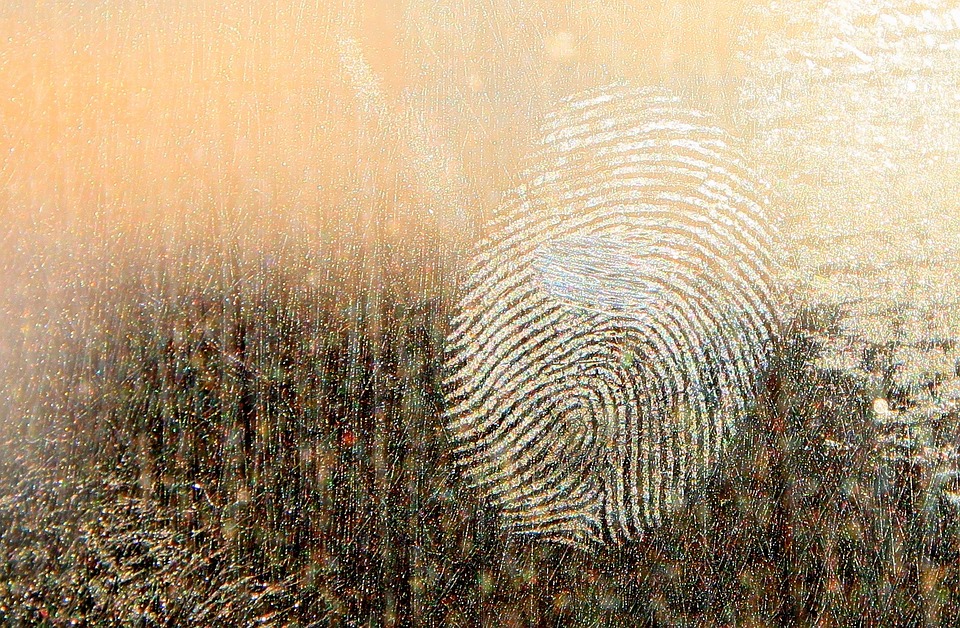

Можно вычислить пароль по масляным следам

Камера с высоким разрешением способна сделать качественный снимок, на котором можно будет распознать масляные следы от пальцев на экране смартфона. Ещё в 2010 году специалисты Пенсильванского университета описали этот способ.

Сегодня на такое способна даже любительская фотокамера или хороший смартфон. Не составит труда сделать вид, что за обедом вы снимаете не смартфон коллеги, а свою еду для Instagram.

Такой метод лучше всего распознает следы от ввода графического ключа, чуть сложнее – PIN-код или цифро-буквенный пароль. Если это не слово, фраза или дата рождения, будет слишком много вариантов порядка букв и цифр.

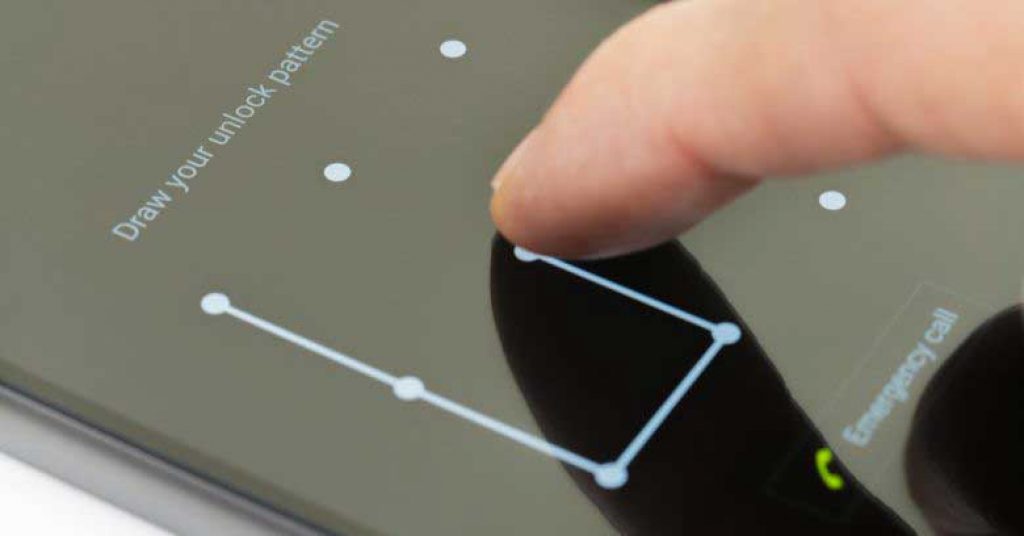

Вообще, графический ключ Android – самый небезопасный

Чем сложнее графический ключ, тем проще его распознать, утверждают исследователи. Достаточно сесть сбоку от жертвы на расстоянии до 5 метров и банально снять на видео процесс разблокировки.

Затем видео загружается в специальное приложение. Оно анализирует движения пальцев и предложит до пяти вариантов ключа. В 95% случаев один из этих ключей правильный.

Ваш пароль может «слить» сеть Wi-Fi

Бывший технический директор компании SpringSource Адриан Колье рассказал, как перехватить PIN-код с помощью анализа сигнала Wi-Fi. Технологию он назвал WindTalker.

Колье установил, что движения пальцев по экрану влияют на сигнал Wi-Fi. Если злоумышленник создаст точку доступа, то он сможет отследить эти микропомехи.

В эксперименте Колье удалось взломать аккаунт Alipay, платёжной системы компании Alibaba. Приложение выдало ему три варианта пароля, и один из них подошел.

Точность метода – 68%. Чем больше данных, тем точнее анализ. Чем больше попыток ввода допускает приложение, тем больше шансов ввести правильный пароль.

Движения фитнес-трекера или умных часов тоже «сдают» пароль

Если хакер установит специальный сканер рядом с вашим рабочим местом, банкоматом или терминалом, он сможет получить пароль или PIN-код, отследив движение ваших рук по фитнес-трекеру или смарт-часам.

Эксперимент провели сотрудники Технологического института Стивенса и Бингемтонского университета (США). Они разработали сканер, отслеживающий электромагнитное излучение от датчиков в смарт-часах и трекерах. Данные со сканера передавали по Bluetooth.

Результаты сканирования обрабатывали в приложении, которое определяет до 5 тыс. ключевых движений. Для создания алгоритма задействовали двух десятков пользователей, две модели умных часов и фитнес-браслет со стандартным девятиосным акселерометром.

С первой попытки пароль распознавался в 80% случаев, со второй (если пользователь два раза вводит одну и ту же комбинацию) – в 90%. Чем больше сенсоров в носимом устройстве (гироскопов, магнитометров, акселерометров), тем выше точность. Положение руки на неё не влияет.

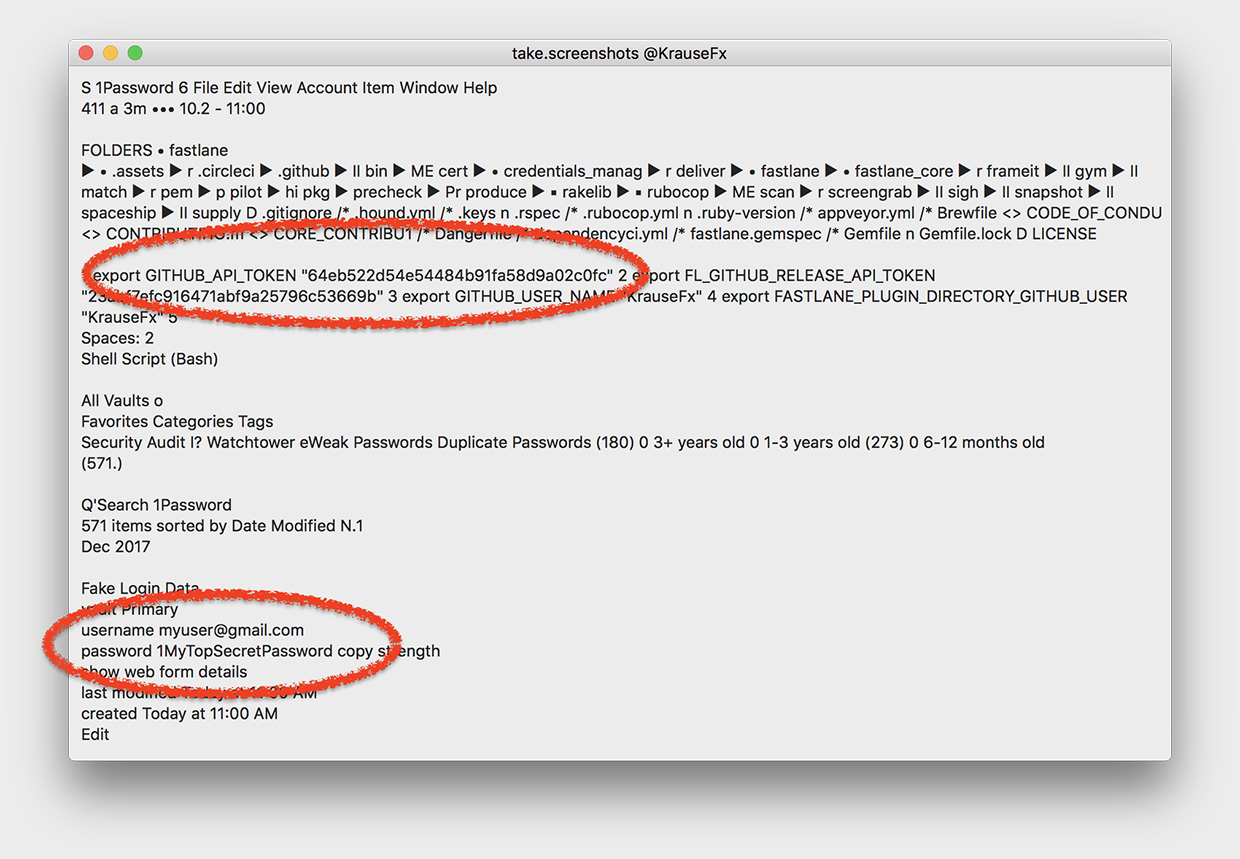

Даже скриншоты выдадут ваш пароль

Ваш компьютер технически может сделать скриншот в любой момент, в том числе когда вы вводите пароль. Возможность еще в ноябре 2017 года обнаружил основатель компании Fastlane Tools Феликс Краузе.

Скриншот делает функция CGWindowListCreateImage. Разрешения от пользователя она не требует.

Вирус, который снимает скриншоты, может работать в фоновом режиме. Он всё равно будет иметь доступ буквально к каждому пикселю.

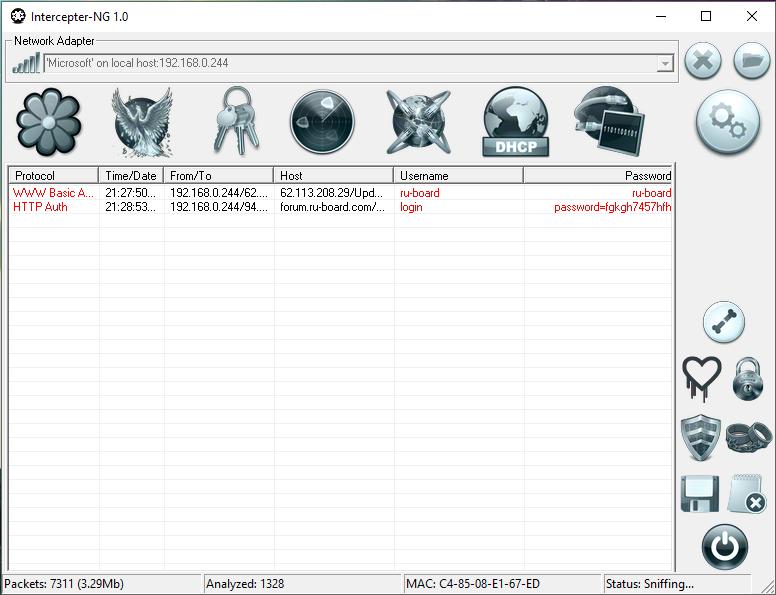

Переходим к настоящему взлому. MITM-атаки

MITM (Man-in-the-middle) – атаки типа «человек посередине». Чаще всего для перехвата паролей и кук (cookies) с помощью атак этого типа используют снифферы вроде Intercepter-NG.

Перехваченные данные позволяют заходить в чужие аккаунты, видеть загруженные файлы и т.д. Кроме того, приложение позволяет принудительно удалить куки пользователя, заставив его повторно пройти авторизацию.

Раньше инструмент позволял перехватывать даже пароли от iCloud. Но разработчики Apple уже пофиксили это.

Другие способы перехвата трафика (в том числе паролей) также существуют. Даже если это пароли от HTTPS-ресурсов. Главное, чтобы устройство жертвы находилось в той же Wi-Fi-сети, что и устройство хакера.

Как защититься от таких хардкорных методов

1. Не оставляйте смартфон лежать экраном вверх . Тогда ни тепловизор, ни фото отпечатков на экране вам не страшны.

2. Не вводите пароли в публичных Wi-Fi-сетях . Пользование надежным платным VPN снижает риск, но полностью взлом не исключает.

3. Когда вводите пароли в приложениях, не включайте функцию их отображения . Иначе пароль могут быстро сфотографировать, либо вирус сделает скриншот.

4. Прикрывайте рукой экран, когда вводите графический ключ . Желательно устанавливать ключ, начинающийся не от угла дисплея. А лучше выбирайте смартфоны со сканером отпечатка или другим способом биометрической идентификации – так надёжнее.

5. Не вводите пароли и PIN-коды рукой, на которой носите смарт-часы или фитнес-трекер . Тут всё понятно.

Также существуют приложения, которые автоматически отправляют данные о злоумышленнике, который неправильно ввел пароль от вашего смартфона. Одни из самых популярных – Prey Anti-Theft для iOS и Lockwatch для Android. Они бесшумно делают фото и отправляют его вам на e-mail вместе с GPS-координатами. Главное, чтобы GPS и доступ в интернет были активны.

В закладки

В закладки

Ксения Шестакова

Живу в будущем. Разбираю сложные технологии на простые составляющие.

�� Читайте также . Всё по теме

билайн обеспечил связью весь маршрут нового общественного речного транспорта в Москве

МВД закупает системы хранения данных на 1,6 млрд рублей

Вышел трейлер 2 сезона сериала «Локи». Релиз в октябре

билайн назвал 5 лучших смартфонов Infinix и Tecno для учёбы и работы. Все по специальным ценам

iPhone Ultra сможет снимать пространственные фото и видео для шлема Vision Pro

Операторы связи будут передавать больше данных об абонентах в Роскомнадзор. Например, дату заключения договора

Тинькофф запустил бесплатную защиту от телефонных мошенников. Если вас разведут, то деньги вернут

В Великобритании могут запретить обновления безопасности iPhone и Mac

�� Комментарии 29

Как страшно жить

Все, гораздо проще, есть уйма способов, что бы вы сами разблокировали свой смартфон “добровольно”, а технология Face iD – так вообще все упрощает )))

@Aleksandr10rus , и что упрощает фейс айди? Достаточно мигнуть глазом чтобы она не сработала. После нескольких попыток, телефон затребует ввести пароль. Если использовать хотя бы 6 цифр, то даже зная какие именно цифры были нажаты, перебор займет значительное время

@ , Пару ударов по печени и перестанешь мигать.

@ , можно использовать ректальный расширитель для глаз 😉

@ , Есть, столько способов, что бы перестать моргать и сообщить даже те пароли, о существовании которых вы даже не подозреваете )))

@ , мигнуть глазом?!Только что разблокировал с закрытым. А вот с двумя закрытыми или скошенными влево-право-не разблокируется.

Удачи вам в этом нелегком деле

Для андроида мудреные способы не нужны. Любой смарт взламывается за 5-10 минут, если к нему есть физический доступ. Если нет – то задача на немного усложняется, но ничего невозможного нет.

Паяльник откроет любые пароли

@iphoneriddick , От таких умников как вы тоже придумали меры защиты.

На каждый шифратор есть свой дешифратор.

И сервисы могут тоже чудить

например ослабить шифрование для спец.служб как недавно было сказано в

новостях про WhatsApp. Внедрение бэкдоров и т.д. Аппаратное шифрование

всегда будет лучше программного за счет отдельного чипа генерирующий

ключ и желательно чтоб этот чип был отдельным а такие устройства

классифицируют по уровням и самому стойкому присваивают уровень 3. Там

не только отдельный крипто-чип, но и так же все микросхемы залиты смолой

для предотвращения доступа. Флешки, внешние диски такие делают например

компания “istorage” или “iRonKey”. Облака типо iCloud все они отсылают

данные по запросу в органы управления. лишь не многие могут похвастаться

защитой типо “Mega”. Айфон позиционируется как защищенное устройство, а

на него уже много лет взламывают и ставят любители джеил. А если можно

поставить джеил то многое и другое можно сделать. Сколько базарят насчёт

безопасности а по факту ни кто не знает что да как. От воров может и

спасет как то. То же Шифрование в Mac вроде оно и надежно, но хранить то

за что тебя могут посадить всё же не стоит хотя чип Т2 внушает доверие. Факт – что механизм асимметричного шифрования работает на исключение расшифровки методом перебора как и iMessage безопасен лишь в теории, при использовании iCloud закрытая пара может быть перенесена на второе устройство.

PS: За вас все уже подумали и сделали. Имеется уровень 2 и 3 на внешних носителях с аппаратным шифрованием и имеет два типа паролей один предоставляет доступ другой же стирает в том числе и ключи шифрования. Такой метод является наиболее эффективным и очень популярен среди шпионов т.к. если вынудят вас предоставить доступ к данным то сказав пароль который отвечает за стирание данных вы окажите себе относительную безопасность.

Но если вы представляете очень серьезную угрозу то разумеется к вам подойдут с разных сторон )

Повторюсь.

Это не программа, это механизм одного целого.

https://istorage-uk.com

Правильней надо было сказать мне не пароль, а код доступа может тогда было бы вам понятней.

@ɬ์์ɬ์์ɬ์์ɬ์์✯̭J̭҉̭̲–̭҉̭̲Ḽ҉̭̲I̭҉̭̲ ̭̭G̭҉̭a̭̭ ̭̭҉̭̭̭✯͜͡ɬ์์ɬ์์ɬ์์, инф-без изучал, так что мимо )

А еще могут дать по голове, затащить в темный чулан, и с помощью паяльника выудить все ваши коды и пароли.

Как защититься от такого хардкорного метода??

Не выносите телефон из дома., при каждом удобном случае говорите во все услышанье что телефона при вас нету, хорошо поможет футболка с надписью “Телефон оставил дома”.

А если все таки пришлось вынести телефон из дома (может быть и такое) то ни в коем случае не доставайте его из кармана, демонстрируя свою состоятельность, иначе вы немедленно привлечете внимание потенциальных грабителей и жуликов. Не забывайте, есть много мест (например туалет) для уединения с телефоном, где можно им пользоваться, не привлекая внимания, в отсутствии посторонних глаз.

Статья для женщин, чтобы могли наши телефончики разблокировать наконец-то?

отпечаток и пароль с повторяющимися цифрами и удачи)

@miller_ , например 11111

Хех.. у меня там пароль из 8 символов с разным регистром.

Причём случайный набор.

@LostFM , 8 символов уже давно считаются небезопасными, несколько часов взлома перебором, не поможет никакой разный регистр. И вообще, длинные пароли без спецсимволов гораздо более безопасны, чем короткий, но сложнозапоминаемый набор букв в стиле Xjf1v_Z1

@v1z , да… только и набирать дольше 🙂

Надежда только на защиту от перебора 🙂

Есть способ узнать пароль от чужого смартфона (код, графический ключ, текст)

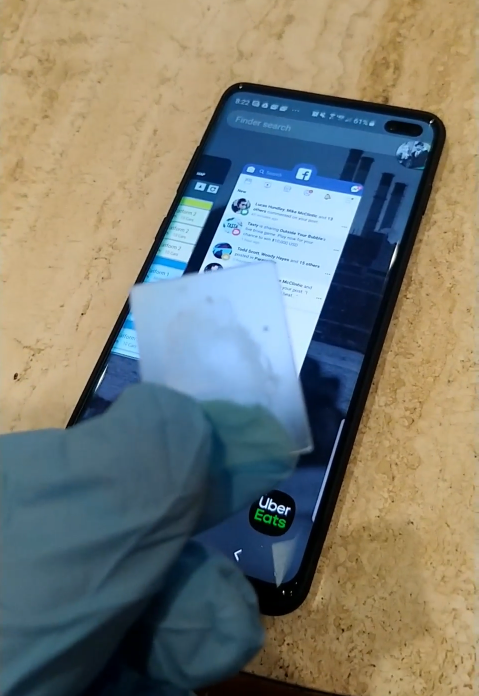

Как узнать графический пароль с помощью жирного следа

Чтобы узнать графический пароль на телефоне, под рукой необходимо иметь:

- само мобильное устройство;

- небольшого размера тряпку;

- салфетку или туалетную бумагу (без узоров);

- жидкость, оставляющая на поверхности равномерное жирное пятно (отлично подойдет растительное масло или блеск для волос).

Когда все необходимое будет собрано, можно приступать к процедуре. Порядок действий будет следующий:

- сухой тряпкой необходимо очистить экран телефона от пыли;

- тряпочку смочить в жирном растворе и максимально выжать;

- протереть жирной тряпкой экран;

- салфеткой протереть экран, оставляя равномерный слой жира.

Важно! Делать это необходимо аккуратно, чтобы все выглядело естественно.

Главное, сделать так, чтобы хозяин телефона разблокировал его и положил на место, не протирая экрана. Как только телефон останется в зоне доступа, нужно поднести его к окну или иному источника света. Под определенным углом можно будет увидеть графический код блокировки телефона.

Доступ через аккаунт Google

Приём придёт на помощь в том случае, если устройство подключено к Сети, а также есть доступ к аккаунту Google. Ещё один важный момент – версия ОС. Если необходимо получить доступ к Android 4.4, то целесообразно попробовать выполнить сброс старого пароля и установку нового, прибегнув к использованию учётной записи Google, по такой схеме:

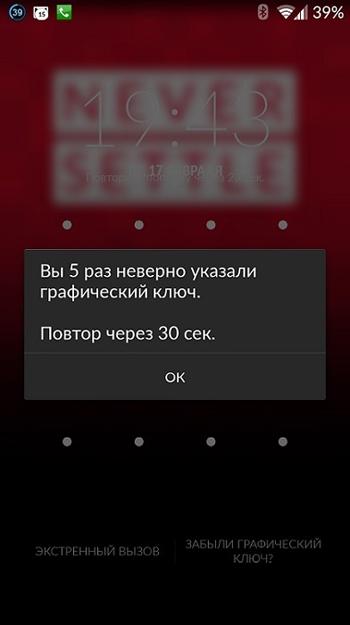

- Пять раз вводят ошибочный код.

- При нажатии на всплывающее окно «Забыли графический пароль?», когда появится предложение заполнить данные аккаунта Google, указывают логин и пароль.

- Проходят аутентификацию, программируют новый код.

Для новых телефонов и планшетов лучший выбор – использование сервиса «Диспетчер устройств Android». Последовательность действий:

- Используя любое устройство, входят в аккаунт Google.

- Выбирают «Диспетчер устройств Android», кликают по кнопке «Блокировать». Тем самым соглашаются на получение сервисом доступа к управлению гаджетом, который надо взломать.

- После успешного завершения поиска, повторно нажимают на кнопку «Блокировать» и вводят новый код.

К сведению!

Если заблокировано устройство Samsung, более простое решение – использовать сервис Find My Mobile. Однако приём подходит только при наличии учётной записи в приложении.

Как узнать графический пароль по памяти

Графический ключ относится к одному из самых надежных способов блокировки телефона. Как показывают испытания ученых, многие люди могут его повторить, если посмотрят на то, как другой человек его вводит.

Чем сложнее графический ключ, тем тяжелее его распознать. Если находится на расстоянии 5 метров от человека с телефонов, процесс разблокировки можно снять на видео. Заснятый материал следует загрузить в специальное приложение, которое проанализирует движения пальцев и предложит несколько вариантов ключа. В 95 % случаев, один из ключей окажется верным.

Отпечаток пальца на расстоянии

Не думайте, что вы в безопасности, если пользуетесь сканером отпечатка пальца. Для подобного взлома к вам даже не нужно прикасаться. В 2014 году на Международном хакерском конгрессе взломщик Starbug получил макет пальца министра обороны Германии Урсулы фон дер Ляйен. Чтобы это провернуть, он использовал приложение VeriFinger и несколько публичных фотографий политика. Хакер перенес отпечаток с фотографий на кальку, скопировал его на пластиковую доску, покрыл графитом и завершил создание, покрыв пластик клеем для дерева.

Как узнать пароль от чужого телефона с помощью приложений

В топ лучших приложений для разблокировки чужого телефона входят:

- Tenorshare 4uKey for Android

- iSkysoft Toolbox

- dr.fone

- Aroma File Manager

Tenorshare 4uKey for Android

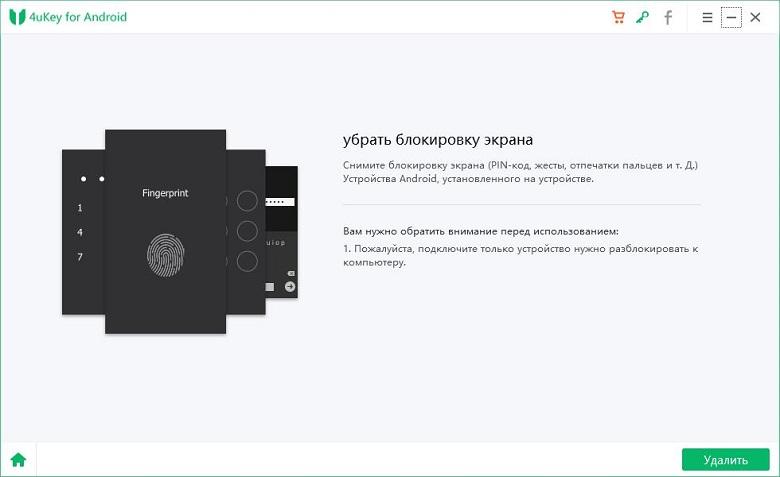

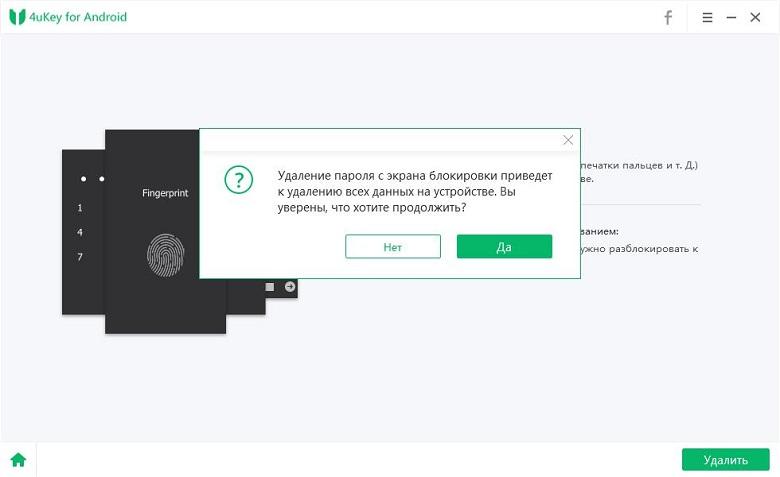

Tenorshare 4uKey for Android — программа сочетает в себе качества оперативной работы и качественного результата. Пользователю предлагаются пошаговые действия для удаления блокировки в течение нескольких минут. Скачать программу можно с официального сайта разработчика.

Как пользоваться приложением:

- подключить телефон к компьютеру и запустить программу;

- в новом окне открыть меню и нажать кнопку «удалить»;

- как только пройдет проверка данных, начнется удаление блокировки экрана.

По итогу работы программа сообщит о необходимости стереть все данные устройства, для этого следует нажать «ок».

Дождавшись окончания удаления блокировки, потребуется перевести телефон в режим восстановления, с учетом подсказок, появившихся на экране компьюетра.

Завершающим шагом будет нажатие кнопки «далее», чтобы выполнить действия, рекомендуемые программой, с целью восстановления заводских настроек.

ISkysoft Toolbox

Для использования программы ISkysoft Toolbox необходимо подключить телефон к компьютеру и следовать инструкции:

- из предложенного списка моделей выбрать необходимый и нажать «далее»;

- запустить процесс удаления блокировки при помощи раздела «старт».

Необходимо дождаться завершения процедуры, после ограничения смартфона будут удалены.

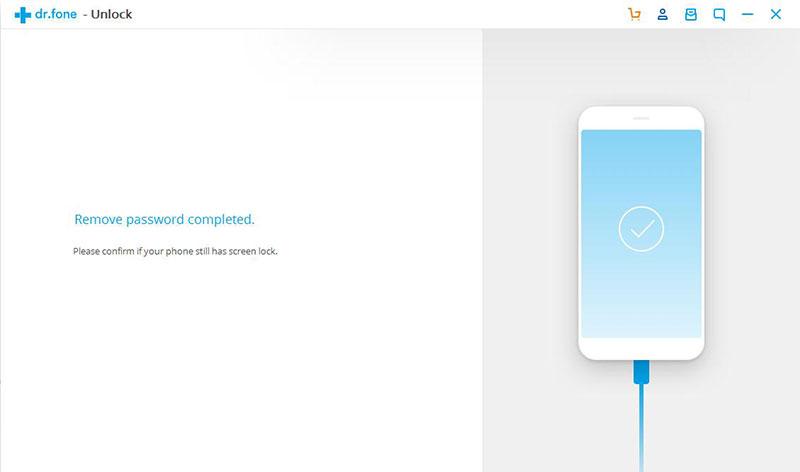

Dr.fone

Dr.fone — отличается оперативной работой, но поддерживает не все телефоны и подходит для брендов

Как воспользоваться программой:

- запустить на компьютере программы и выбрать в меню опцию «разблокировать»;

- подключить мобильное устройство и нажать кнопку «пуск»;

- в появившемся новом окошке выбрать нужную модель смартфона и нажать «далее»;

- ввести вручную слово «подтвердить», тем самым, подтверждая выбранные данные и нажать на соответствующую кнопку;

- согласно указаниям, показываемым в программе, перевести мобильный в режим загрузки, которая начнется автоматически;

- дождаться завершения процесса.

Как только загрузятся необходимые файлы, программа удалит блокировку экрана. — Программа проста в использовании, но не имеет русскоязычной поддержки

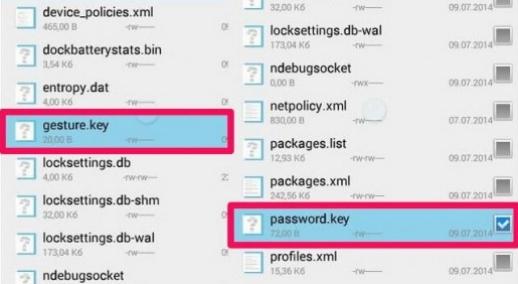

Aroma File Manager

Aroma File Manager — программа подходить для смартфонов с картой памяти SD и на первый взгляд может показаться не простой в использовании. Главная задача программы заключается в открытии пути к системным папкам, но может сыграть и сопутствующую роль, в части использования для разблокировки экрана.

Как работать с программой:

- загрузить сервис через компьютер на карту памяти телефона;

- вставить карту обратно в мобильное устройство;

- перевести устройство в режим восстановления, использую комбинацию кнопок, согласно конкретной модели телефона;

- в режиме восстановления выбрать опцию «Install zip — «Install zip from sdcard» -«Choose zip from sdcard»;

- перейти в архивную папку с программой и выбрать ее;

- после запуска программы нужно перейти в раздел «/data/system» и удалить файлы «getekeeper.password.key» и «getekeeper.pattern.key» (для модели Android 5 или выше).

После совершения всех действий, нужно перезагрузить телефон и блокировка экрана будет снята.

Воспользоваться данными программами можно в том случае, если телефон будет находится в открытом доступе, так как процесс занимает определенное время.

Сброс настроек

При использовании такой функции все данные, что хранятся в памяти гаджета, будут уничтожены: контакты, фото, видео, пароли. Поэтому откат системы проводят только в том случае, если цель несанкционированного доступа – не получение личной информации со смартфона. Когда вопрос разблокировки стоит превыше сохранения данных, сброс настроек эффективен практически на всех моделях телефонов и планшетов.

Этот процесс может иметь отличия, в зависимости от типа устройства, но для большинства девайсов он начинается с полного отключения питания. Этапы работы:

- Запускают режим Recovery, зажав кнопки включения и громкости.

- В данном меню выбирают Wipe data reset.

- Подтверждают действие, нажав кнопку питания.

- После завершения сброса выбирают Reboot system now, чтобы разблокировать гаджет.

Как подобрать цифровой пароль к телефону

Варианты подбора цифровых паролей на телефоне:

- Если необходимо получить доступ к телефону старой модели, можно использовать специальный калькулятор, который, с учетом введенных данных об устройстве, сгенерирует универсальные коды. Вводя коды, можно обойти пользовательский пароль.

- Для новых моделей телефонов, обойти цифровой пароль можно при помощи команды возврата к заводским настройкам. Такие команды могут отличаться в зависимости от производителя телефона и его модели.

Многие модели Samsung поддерживают цифровую команду *2676*2878#. После набора данной команды, произойдет возврат к заводским настройкам. Это означает, что телефон полностью очистится от данных, занесенных ранее пользователем.

Некоторые телефоны сбрасывают настройки через специальное сервисное меню. Например, через одновременное нажатие клавиши громкости вниз и питания. Появится меню «reset», через которое настройки установятся по молчанию.

Движения фитнес-трекера или умных часов тоже «сдают» пароль

Если хакер установит специальный сканер рядом с вашим рабочим местом, банкоматом или терминалом, он сможет получить пароль или PIN-код, отследив движение ваших рук по фитнес-трекеру или смарт-часам.

Эксперимент провели сотрудники Технологического института Стивенса и Бингемтонского университета (США). Они разработали сканер, отслеживающий электромагнитное излучение от датчиков в смарт-часах и трекерах. Данные со сканера передавали по Bluetooth.

Результаты сканирования обрабатывали в приложении, которое определяет до 5 тыс. ключевых движений. Для создания алгоритма задействовали двух десятков пользователей, две модели умных часов и фитнес-браслет со стандартным девятиосным акселерометром.

С первой попытки пароль распознавался в 80% случаев, со второй (если пользователь два раза вводит одну и ту же комбинацию) – в 90%. Чем больше сенсоров в носимом устройстве (гироскопов, магнитометров, акселерометров), тем выше точность. Положение руки на неё не влияет.

Другие способы разблокировать телефон мужа незаметно

Какие существуют эффективные способы разблокировки чужого телефона:

- Если устройство подключено к интернету и в нем имеется настроенный аккаунт Google — необходимо не менее пяти раз ввести пароль блокировки неправильно. На экране появится оповещение о том, что было допущено много попыток ввода ключа и следующая попытка станет доступной через 30 секунд. После этого нужно нажимать на все кнопки устройство около 30-60 секунд и нажать кнопку «домой». Устройство попросит ввести электронную почту и пароль от аккаунта Google. Важно, чтобы был включен доступ к интернету.

Любой из описанных методов следует применять только при крайней необходимости, так как попытки взлома чужого телефона не всегда остаются незамеченными и хозяину смартфона навряд ли понравится, что кто-то пытался узнать о нем закрытую информацию.

Разблокировка Андроида

- Сначала рассмотрим самый простой вариант. Если имеется профиль Google, и код защитный от него вы помните, то взломать устройство будет легко. Прописываете несколько комбинаций, можно вписывать наугад или попробовать вспомнить. Если ничего не вышло, дисплей отключится и на нем будет рекомендовано сделать повторную попытку через некоторое время. А чуть ниже выплывет фраза – «Забыли графический ключ?». Как раз на нее и нужно кликнуть. Вас перенаправят на страницу входа в учетку Гугл, а после ввода правильных данных можно будет поставить другой защитный код. Стоит отметить, что этот метод будет полезен только тогда, когда ваш профиль привязан к смартфону.

Как защититься от взлома телефона

Варианты защиты собственного телефона от взломов:

- Регулярное обновление операционной системы — как только устройство покажет. что готово к установке новое обновление, всегда нужно его скачивать и загружать.

- Установка специальных приложений для смартфонов. Не стоит доверять непроверенным программам, скаченным из подозрительных источников. Нужно пользоваться только проверенными сайтами, к числу которых относятся Kaspersky, Norton, McAfee, Avast

- Установить надежный и сложный пароль. Не стоит включать в комбинацию пароля имена домашних животных, даты рождения, номера телефонов.

- Загрузка программ только через официальные источники App Store или Play Маркет.

- Правильное использование телефона в удаленном режиме.

- Осторожность при использовании незащищенных беспроводных сетей

Как повысить надежность пароля:

- Запрограммировать пароль, который трудно угадать. Для этого важно использовать сложные буквенные, цифровые комбинации, символы, заглавные буквы. Чем сложнее пароль, тем его безопасность увеличивается.

- Не распространять сведения о пароле. Исключения не стоит делать даже для друзей и родственников. Если пароль вводится в публичном месте, нужно проследить, чтобы никто не наблюдал за процессом.

- Полный отказ от автоматической авторизации. Такой способ, безусловно, удобен, но слишком снижает безопасность телефона. Лучше, каждый раз вводить пароль заново.

- Регулярно менять пароли. С определенной периодичностью, следует менять пароли, особенно, если имеется вероятность того, что старый пароль мог кому-то стать доступным.

Несколько лет работал в салонах сотовой связи двух крупных операторов. Хорошо разбираюсь в тарифах и вижу все подводные камни. Люблю гаджеты, особенно на Android.

Какой пароль считается самым небезопасным?

Самым небезопасным паролем можно считать графический ключ, так как чужому человеку достаточно сесть сбоку от пользователя и на расстоянии до 5 метров, заснять процесс разблокировки на видео. Заснятый материал пропускается через специальное приложение, которое в 95 % случаев выдает правильный ключ.

Какие есть способы защиты телефона от взлома?

Никогда нельзя оставлять телефон лежать экраном вверх. Перевернутый телефон защитит от фото, отпечатков на экране и тепловизора. Ее следует вводить пароли в общих сетях Wi-Fi. Пользование надежным VPN снижает риск взлома. Не нужно вводить пароли и PIN-коды рукой, на которую надеваются смарт-часы или фитнес-трекеры. И главное, никогда не сообщать пароли другим людям, будь то друзья, родственники или коллеги по работе.

Ненадежный Wi-Fi

Если точка доступа будет принадлежать взломщику, то пароль можно несложно отследить по искажениям сигнала вашего устройства. Этот метод называется WindTalker и заключается в том, что перемещение пальца по экрану влияет на силу исходящего сигнала. Если злоумышленник будет отслеживать его график, то без труда узнает пароли, которые вы за это время вводили.

Если хотите избежать неприятностей, то не доверяйте публичным Wi-Fi – сетям, или используйте качественные проверенные VPN сервисы.

Что представляет собой процесс взлома пароля?

Взлом пароля – специальная процедура методичного угадывания зашифрованного слова или фразы, которую злоумышленник пытается получить из централизованной базы данных. Данные действия обычно применяются в 2 случаях:

- Когда необходимо восстановить забытый пароль;

- Когда нужно узнать пароль другого пользователя системы без его ведома для незаконных действий с его учетными данными.

Что же касается сферы QA, то процесс взлома пароля обычно используется для того, чтобы провести проверку безопасности приложения, отыскав максимальное количество существующих уязвимостей в его системе.

В сегодняшних реалиях развития IT-сообщества, многие программисты поставили себе за цель создать особые алгоритмы, которые могли бы взламывать установленные пароли за минимальные временные промежутки. Больше половины инструментов, представленных в данном сегменте программирования, ориентируются на вход в систему на основе максимального количества допустимых словесных и буквенных комбинаций.

Если перед хакером очень сложный пароль (структура которого состоит из особой комбинации цифр, букв и специальных символов), то его взлом может занять от нескольких часов до пары недель. Также есть особые программы со встроенными словарями паролей, но успешность применения подобных инструментов ниже, так как с одновременным подбором комбинации ключевые запросы сохраняются в приложении, а это занимает определенное время.

За последнее время было создано массу программ для взлома паролей. Все они, естественно, имеют свои сильные и слабые стороны.

Далее детально поговорим о 10 наиболее популярных веб-инструментах для тестирования паролей, которые актуальны в 2019 году.

Обходим пароль администратора Windows в Bios

Как взломать пароль администратора, если он утерян, поможет одна из инструкций:

- Надо установочный диск Windows;

- Заходим в BIOS и меняем порядок загрузки устройств, привод должен быть на первой позиции;

- Вставляем диск, сохраняемся и выходим из BIOS;

- При появлении начальной картинки нажимаем «Далее», дальше “Восстановление системы”. Клацаем «Далее» и видим меню, в нем мы выбираем command line, где набираем:

- Подтверждаем Y, а потом Enter;

- Закрываем окно и кликаем «Перезагрузка»;

- Дожидаемся загрузки и пять раз клацаем SHIFT;

- В command line вписываем: net user «user» «new pass» и Enter;

- Перезагружаемся;

- Входим.

Основные преимущества сервиса

Больше не требуется устанавливать подозрительные программы для взлома VK и проходить нудную регистрацию. Просто скопируйте ссылку в поле, совершите один клик и доступ к профилю будет получен!

- Как установить пароль на компьютере при входе

В режиме онлайн

Программы для взлома ВК уже в прошлом. Представляем полностью автономный сервис, которым можно пользоваться из любого браузера.

Быстро

Время подбора пароля зависит от его сложности и установленных политик безопасности и не превышает 10 минут.

Безопасно

Мы используем мощные сервера и сложные алгоритмы шифрования, а также не храним у себя никакие пользовательские данные.

Как угадать пароль на телефоне

Современные модели телефон настроены таким образом, чтобы полностью защитить личные данные пользователей. Разработчики внедряют в устройства различные виды защиты, начиная с введения пароля и заканчивая отпечатком пальца и даже, сканированием лица. Казалось бы, такую защиту невозможно «пробить». Но что делать, если нужно попасть в телефон другого человека, особенно если этот человек муж, а его телефон запаролен.

Как узнать графический пароль с помощью жирного следа

Чтобы узнать графический пароль на телефоне, под рукой необходимо иметь:

- само мобильное устройство;

- небольшого размера тряпку;

- салфетку или туалетную бумагу (без узоров);

- жидкость, оставляющая на поверхности равномерное жирное пятно (отлично подойдет растительное масло или блеск для волос).

Когда все необходимое будет собрано, можно приступать к процедуре. Порядок действий будет следующий:

- сухой тряпкой необходимо очистить экран телефона от пыли;

- тряпочку смочить в жирном растворе и максимально выжать;

- протереть жирной тряпкой экран;

- салфеткой протереть экран, оставляя равномерный слой жира.

Важно! Делать это необходимо аккуратно, чтобы все выглядело естественно.

Главное, сделать так, чтобы хозяин телефона разблокировал его и положил на место, не протирая экрана. Как только телефон останется в зоне доступа, нужно поднести его к окну или иному источника света. Под определенным углом можно будет увидеть графический код блокировки телефона.

Как подобрать пароль к телефону по тепловому излучению

Такой способ можно считать более продвинутым. По аналогии с предыдущим методом, необходимо, чтобы человек ввел пароль и убрал телефон в карман. Если подойти к нему с тепловизором, можно считать кода. При помощи данного метода вероятность распознать код возрастает до 90 %. Графический код распознается в 99 %.

Как узнать графический пароль по памяти

Графический ключ относится к одному из самых надежных способов блокировки телефона. Как показывают испытания ученых, многие люди могут его повторить, если посмотрят на то, как другой человек его вводит.

Чем сложнее графический ключ, тем тяжелее его распознать. Если находится на расстоянии 5 метров от человека с телефонов, процесс разблокировки можно снять на видео. Заснятый материал следует загрузить в специальное приложение, которое проанализирует движения пальцев и предложит несколько вариантов ключа. В 95 % случаев, один из ключей окажется верным.

Как узнать пароль на телефоне мужа через сеть Wi-Fi

Если точка доступа Wi-Fi принадлежит тому, кто хочет узнать чужой пароль, он сможет отследить пароль по искажениям сигнала устройства. Такой метод именуется WindTalker. Его суть сводится к тому, что перемещение пальцев по экрану влияет на мощность исходящего сигнала. Если отслеживать его график, то со временем можно будет узнать пароль.

Как узнать пароль от чужого телефона с помощью приложений

В топ лучших приложений для разблокировки чужого телефона входят:

Tenorshare 4uKey for Android

Tenorshare 4uKey for Android — программа сочетает в себе качества оперативной работы и качественного результата. Пользователю предлагаются пошаговые действия для удаления блокировки в течение нескольких минут. Скачать программу можно с официального сайта разработчика.

Как пользоваться приложением:

- подключить телефон к компьютеру и запустить программу;

- в новом окне открыть меню и нажать кнопку «удалить»;

- как только пройдет проверка данных, начнется удаление блокировки экрана.

По итогу работы программа сообщит о необходимости стереть все данные устройства, для этого следует нажать «ок».

Дождавшись окончания удаления блокировки, потребуется перевести телефон в режим восстановления, с учетом подсказок, появившихся на экране компьюетра.

Завершающим шагом будет нажатие кнопки «далее», чтобы выполнить действия, рекомендуемые программой, с целью восстановления заводских настроек.

ISkysoft Toolbox

Для использования программы ISkysoft Toolbox необходимо подключить телефон к компьютеру и следовать инструкции:

- из предложенного списка моделей выбрать необходимый и нажать «далее»;

- запустить процесс удаления блокировки при помощи раздела «старт».

Необходимо дождаться завершения процедуры, после ограничения смартфона будут удалены.

Dr.fone

Dr.fone — отличается оперативной работой, но поддерживает не все телефоны и подходит для брендов

Как воспользоваться программой:

- запустить на компьютере программы и выбрать в меню опцию «разблокировать»;

- подключить мобильное устройство и нажать кнопку «пуск»;

- в появившемся новом окошке выбрать нужную модель смартфона и нажать «далее»;

- ввести вручную слово «подтвердить», тем самым, подтверждая выбранные данные и нажать на соответствующую кнопку;

- согласно указаниям, показываемым в программе, перевести мобильный в режим загрузки, которая начнется автоматически;

- дождаться завершения процесса.

Как только загрузятся необходимые файлы, программа удалит блокировку экрана. — Программа проста в использовании, но не имеет русскоязычной поддержки

Aroma File Manager

Aroma File Manager — программа подходить для смартфонов с картой памяти SD и на первый взгляд может показаться не простой в использовании. Главная задача программы заключается в открытии пути к системным папкам, но может сыграть и сопутствующую роль, в части использования для разблокировки экрана.

Как работать с программой:

- загрузить сервис через компьютер на карту памяти телефона;

- вставить карту обратно в мобильное устройство;

- перевести устройство в режим восстановления, использую комбинацию кнопок, согласно конкретной модели телефона;

- в режиме восстановления выбрать опцию «Install zip — «Install zip from sdcard» -«Choose zip from sdcard»;

- перейти в архивную папку с программой и выбрать ее;

- после запуска программы нужно перейти в раздел «/data/system» и удалить файлы «getekeeper.password.key» и «getekeeper.pattern.key» (для модели Android 5 или выше).

После совершения всех действий, нужно перезагрузить телефон и блокировка экрана будет снята.

Воспользоваться данными программами можно в том случае, если телефон будет находится в открытом доступе, так как процесс занимает определенное время.

Как подобрать цифровой пароль к телефону

Варианты подбора цифровых паролей на телефоне:

- Если необходимо получить доступ к телефону старой модели, можно использовать специальный калькулятор, который, с учетом введенных данных об устройстве, сгенерирует универсальные коды. Вводя коды, можно обойти пользовательский пароль.

- Для новых моделей телефонов, обойти цифровой пароль можно при помощи команды возврата к заводским настройкам. Такие команды могут отличаться в зависимости от производителя телефона и его модели.

Многие модели Samsung поддерживают цифровую команду *2676*2878#. После набора данной команды, произойдет возврат к заводским настройкам. Это означает, что телефон полностью очистится от данных, занесенных ранее пользователем.

Некоторые телефоны сбрасывают настройки через специальное сервисное меню. Например, через одновременное нажатие клавиши громкости вниз и питания. Появится меню «reset», через которое настройки установятся по молчанию.

Другие способы разблокировать телефон мужа незаметно

Какие существуют эффективные способы разблокировки чужого телефона:

- Если устройство подключено к интернету и в нем имеется настроенный аккаунт Google — необходимо не менее пяти раз ввести пароль блокировки неправильно. На экране появится оповещение о том, что было допущено много попыток ввода ключа и следующая попытка станет доступной через 30 секунд. После этого нужно нажимать на все кнопки устройство около 30-60 секунд и нажать кнопку «домой». Устройство попросит ввести электронную почту и пароль от аккаунта Google. Важно, чтобы был включен доступ к интернету.

- Отключение блокировки при помощи компьютера. Для этого нужно перейти в режим загрузки, выключить телефон и нажать на клавишу громкости. Заводские настройки помогут разблокировать телефон в течение 2-3 минут.

- Использовать дополнительные шпионские программы, к числу которых относятся «Оverwatch», «Spyzie», «Cocospy».

Любой из описанных методов следует применять только при крайней необходимости, так как попытки взлома чужого телефона не всегда остаются незамеченными и хозяину смартфона навряд ли понравится, что кто-то пытался узнать о нем закрытую информацию.

Зона доступа: 30 способов, которые позволят разблокировать любой смартфон. Часть 1

В своей работе компьютерные криминалисты регулярно сталкиваются с кейсами, когда надо оперативно разблокировать смартфон. Например, данные из телефона нужны следствию, чтобы понять причины суицида подростка. В другом случае — помогут выйти на след преступной группы, нападающей на водителей-дальнобойщиков. Бывают, конечно, и милые истории — родители забыли пароль от гаджета, а на нем осталось видео с первыми шагами их малыша, но таких, к сожалению, единицы. Но и они требуют профессионального подхода к вопросу. В этой статье Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает о способах, которые позволяют экспертам-криминалистам обойти блокировку смартфона.

Итак, самым распространенным методом ограничения доступа к пользовательской информации, содержащейся в устройстве, является блокировка экрана мобильного устройства. Когда подобное устройство попадает в криминалистическую лабораторию, работа с ним бывает затруднена, так как для такого устройства невозможно активировать режим отладки по USB (для Android-устройств), невозможно подтвердить разрешение на взаимодействие компьютера эксперта с этим устройством (для мобильных устройств фирмы Apple) и, как следствие, невозможно получить доступ к данным, находящимся в памяти устройства.

Насколько обычная блокировка экрана мобильного устройства препятствует извлечению специалистами данных из него, говорит тот факт, что ФБР США заплатило крупную сумму за разблокировку iPhone террориста Сайеда Фарука, одного из участников теракта в калифорнийском городе Сан-Бернардино [1].

Методы разблокировки экрана мобильного устройства

Как правило, для блокировки экрана мобильного устройства используется:

- Символьный пароль

- Графический пароль

- Разблокировка по распознаванию отпечатка пальца

- Разблокировка по распознаванию лица (технология FaceID)

- Разблокировка устройства по распознаванию радужной оболочки глаза

Социальные методы разблокировки мобильного устройства

Кроме чисто технических, существуют и иные способы узнать или преодолеть PIN-код, или графический код (паттерн) блокировки экрана. В отдельных случаях социальные методы могут быть более эффективными, чем технические решения, и помочь в разблокировке устройств, перед которыми пасуют существующие технические разработки.

В данном разделе будут описаны методы разблокировки экрана мобильного устройства, которые не требуют (или требуют лишь ограниченного, частичного) применения технических средств.

Для совершения социальных атак нужно как можно глубже изучить психологию владельца заблокированного устройства, понять, по каким принципам он генерирует и сохраняет пароли или графические паттерны. Также исследователю понадобится капля везения.

При использовании методов, связанных с подбором пароля, следует учитывать, что:

- при введении десяти неправильных паролей на мобильных устройствах компании Apple данные пользователя могут быть стерты. Это зависит от настроек безопасности, которые установил пользователь;

- на мобильных устройствах под управлением операционной системы Android может быть использована технология Root of Trust, которая приведет к тому, что после введения 30 неправильных паролей данные пользователя буду либо недоступны, либо стерты.

Способ 1: cпроси пароль

Это покажется странным, но пароль разблокировки можно узнать, просто спросив у владельца устройства. Как показывает статистика, примерно 70% владельцев мобильных устройств охотно сообщают пароль. Особенно, если это сократит время исследования и, соответственно, владелец быстрее получит свое устройство назад. Если нет возможности спросить пароль у владельца (например, владелец устройства умер) или он отказывается его раскрыть — пароль можно узнать у его близких родственников. Как правило, родственники знают пароль или могут подсказать возможные варианты.

Рекомендация по защите: Пароль от вашего телефона — это универсальный ключ от всех данных, в том числе и платежных. Говорить, передавать, писать его в мессенджерах — плохая идея.

Способ 2: подгляди пароль

Пароль можно подсмотреть в момент, когда владелец пользуется устройством. Даже если вы запомните пароль (символьный или графический) лишь частично — это значительно сократит количество возможных вариантов, что позволит быстрее подобрать его.

Вариантом данного метода является использование записей камер видеонаблюдения, на которых запечатлен владелец, разблокирующий устройство с помощью графического пароля [2]. Описанный в работе «Cracking Android Pattern Lock in Five Attempts» [2] алгоритм, путем анализа видеозаписей, позволяет предположить варианты графического пароля и разблокировать устройство за несколько попыток (как правило, для этого нужно сделать не более пяти попыток). Как утверждают авторы, «чем сложнее графический пароль, тем проще его подобрать».

Рекомендация по защите: Использование графического ключа — не лучшая идея. Цифро-буквенный пароль подглядеть очень сложно.

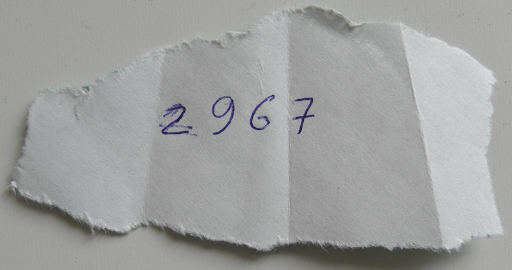

Способ 3: найди пароль

Пароль можно найти в записях владельца устройства (файлы на компьютере, в ежедневнике, на фрагментах бумаги, лежащих в документах). Если человек использует несколько различных мобильных устройств и на них разные пароли, то иногда в батарейном отсеке этих устройств или в пространстве между корпусом смартфона и чехлом можно найти клочки бумаги с записанными паролями:

Рекомендация по защите: не надо вести «блокнотик» с паролями. Это плохая идея, кроме случая, когда все эти пароли заведомо ложные, чтобы уменьшить количество попыток разблокировки.

Способ 4: отпечатки пальцев (Smudge attack)

Этот метод позволяет выявить потожировые следы рук на дисплее устройства. Увидеть их можно, обработав экран устройства светлым дактилоскопическим порошком (вместо специального криминалистического порошка можно использовать детскую присыпку или иной химически неактивный мелкодисперсный порошок белого или светло-серого цвета) или посмотрев на экран устройства в косопадающих лучах света. Анализируя взаиморасположение следов рук и имея дополнительную информацию о владельце устройства (например, зная его год рождения), можно попробовать подобрать текстовый или графический пароль. Так выглядит потожировое наслоение на дисплее смартфона в виде стилизованной буквы Z:

Рекомендация по защите: Как мы и говорили, графический пароль — это не лучшая идея, как и стекла с плохим олеофобным покрытием.

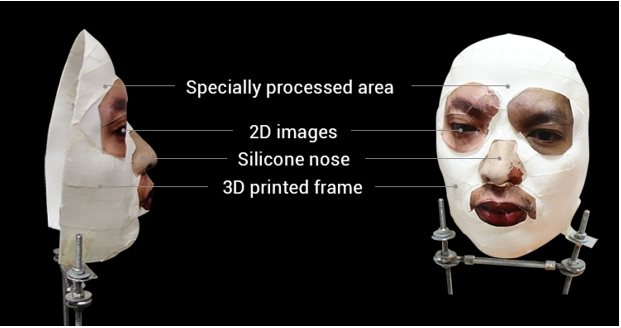

Способ 5: искусственный палец

Если устройство может быть разблокировано по отпечатку пальца, а исследователь имеет образцы отпечатков рук владельца устройства, то на 3D-принтере можно изготовить трехмерную копию отпечатка пальца владельца и использовать ее для разблокировки устройства [3]:

Для более полной имитации пальца живого человека — например, когда датчик отпечатка пальца смартфона еще детектирует тепло — 3D-модель надевается (прислоняется) к пальцу живого человека.

Владелец устройства, даже забыв пароль блокировки экрана, может сам разблокировать устройство, используя отпечаток своего пальца. Это может быть использовано в определенных случаях, когда владелец не может сообщить пароль, но, тем не менее, готов помочь исследователю разблокировать свое устройство.

Исследователю следует помнить о поколениях сенсоров, примененных в различных моделях мобильных устройств. Старые модели сенсоров могут срабатывать практически на прикосновение любого пальца, не обязательно принадлежащего владельцу устройства. Современные ультразвуковые сенсоры, наоборот, сканируют весьма глубоко и четко. Кроме того, ряд современных подэкранных сенсоров — это просто CMOS-фотокамеры, которые не могут сканировать глубину изображения, из-за чего обмануть их намного проще.

Рекомендация по защите: Если палец, то только ультразвуковой сенсор. Но не забывайте, что приложить палец против вашей воли куда проще, чем лицо.

Способ 6: «рывок» (Mug attack)

Данный метод описан британскими полицейскими [4]. Он заключается в скрытой слежке за подозреваемым. В момент, когда подозреваемый разблокирует свой телефон, агент в штатском вырывает его из рук владельца и не дает устройству заблокироваться вновь до момента передачи его экспертам.

Рекомендация по защите: Думаю, если против вас собираются применять такие меры, то дело плохо. Но тут нужно понимать, что случайная блокировка обесценивает этот способ. А, например, многократное нажатие кнопки блокировки на iPhone запускает режим SOS, который в дополнение ко всему выключает FaceID и включает требование кода пароля.

Способ 7: ошибки в алгоритмах управления устройством

В новостных лентах профильных ресурсов часто можно встретить сообщения о том, что при определенных действиях с устройством происходит разблокировка его экрана. Например, экран блокировки ряда устройств может разблокироваться при входящем звонке. Недостаток данного метода в том, что выявленные уязвимости, как правило, оперативно устраняются производителями.

Примером подхода к разблокировке мобильных устройств, выпущенных ранее 2016 года, является разряд батареи. При низком заряде устройство разблокируется и предложит изменить настройки питания. При этом надо быстро перейти на страницу с настройками безопасности и отключить блокировку экрана [5].

Рекомендация по защите: не забывайте своевременно обновлять ОС своего устройства, а если оно уже не поддерживается — менять смартфон.

Способ 8: уязвимости в сторонних программах

Уязвимости, выявленные в установленных на устройстве сторонних программах, могут также полностью или частично предоставлять доступ к данным заблокированного устройства.

Примером подобной уязвимости может быть похищение данных из iPhone Джеффа Безоса, основного владельца Amazon. Уязвимость в мессенджере WhatsApp, проэксплуатированная неизвестными, привела к краже конфиденциальных данных, находившихся в памяти устройства [6].

Подобные уязвимости могут быть использованы исследователями для достижения своих целей — извлечения данных из заблокированных устройств или для их разблокировки.

Рекомендация по защите: Нужно обновлять не только ОС, но и прикладные программы, которыми вы пользуетесь.

Способ 9: корпоративный телефон

Корпоративные мобильные устройства могут быть разблокированы системными администраторами компаний. Так, например, корпоративные устройства Windows Phone привязываются к аккаунту Microsoft Exchange компании и могут быть разблокированы ее администраторами. Для корпоративных устройств Apple существует сервис Mobile Device Management, аналогичный Microsoft Exchange. Его администраторы также могут разблокировать корпоративное iOS-устройство. Кроме того, корпоративные мобильные устройства можно скоммутировать только с определенными компьютерами, указанными администратором в настройках мобильного устройства. Поэтому без взаимодействия с системными администраторами компании такое устройство невозможно подключить к компьютеру исследователя (или программно-аппаратному комплексу для криминалистического извлечения данных).

Рекомендация по защите: MDM — это и зло, и добро с точки зрения защиты. MDM-администратор всегда может удаленно сбросить устройство. В любом случае, не стоит хранить чувствительные личные данные на корпоративном устройстве.

Способ 10: информация из сенсоров

Анализируя информацию, получаемую от сенсоров устройства, можно подобрать пароль к устройству с помощью специального алгоритма. Адам Дж. Авив продемонстрировал возможность подобных атак, используя данные, полученные акселерометром смартфона. В ходе исследований ученому удалось правильно определить символьный пароль в 43% случаях, а графический пароль — в 73% [7].

Рекомендация по защите: Внимательно следите за тем, каким приложениям вы выдаете разрешение на отслеживание различных сенсоров.

Способ 11: разблокировка по лицу

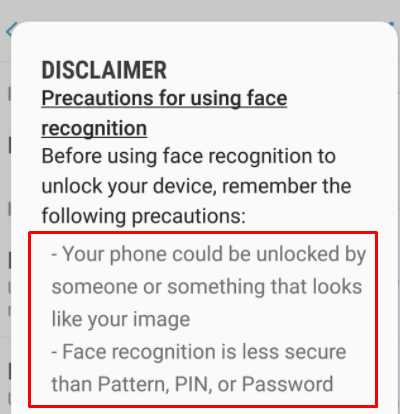

Как и в случае с отпечатком пальца, успех разблокировки устройства с использованием технологии FaceID зависит от того, какие сенсоры и какой математический аппарат используются в конкретном мобильном устройстве. Так, в работе «Gezichtsherkenning op smartphone niet altijd veilig» [8] исследователи показали, что часть исследуемых смартфонов удалось разблокировать, просто продемонстрировав камере смартфона фотографию владельца. Это возможно, когда для разблокировки используется лишь одна фронтальная камера, которая не имеет возможности сканировать данные о глубине изображения. Компания Samsung после ряда громких публикаций и роликов в YouTube была вынуждена добавить предупреждение в прошивку своих смартфонов. Face Unlock Samsung:

Более продвинутые модели смартфонов можно разблокировать, используя маску или самообучение устройства. Например, в iPhone X используется специальная технология TrueDepth [9]: проектор устройства, с помощью двух камер и инфракрасного излучателя, проецирует на лицо владельца сетку, состоящую из более чем 30 000 точек. Такое устройство можно разблокировать с помощью маски, контуры которой имитируют контуры лица владельца. Маска для разблокировки iPhone [10]:

Так как подобная система очень сложна и не работает в идеальных условиях (происходит естественное старение владельца, изменение конфигурации лица из-за выражения эмоций, усталости, состояния здоровья и т.п.), она вынуждена постоянно самообучаться. Поэтому если разблокированное устройство подержит перед собой другой человек — его лицо будет запомнено как лицо владельца устройства и в дальнейшем он сможет разблокировать смартфон, используя технологию FaceID.

Рекомендация по защите: не используйте разблокировку по «фото» — только системы с полноценными сканерами лица (FaceID у Apple и аналоги на Android-аппаратах).

Основная рекомендация — не смотреть в камеру, достаточно отвести взгляд. Если даже зажмурить один глаз — шанс разблокировать сильно падает, как и при наличии рук на лице. Кроме того, для разблокировки по лицу (FaceID) дается всего 5 попыток, после чего потребуется ввод кода-пароля.

Способ 12: использование утечек

Базы утекших паролей — прекрасный способ понять психологию владельца устройства (при условии, что исследователь располагает информацией об адресах электронной почты владельца устройства). В приведенном примере поиск по адресу электронной почты принес два похожих пароля, которые использовал владелец. Можно предположить, что пароль 21454162 или его производные (например, 2145 или 4162) могли использоваться в качестве кода блокировки мобильного устройства. (Поиск по адресу электронной почты владельца в базах утечек показывает, какие пароли владелец мог использовать, в том числе для блокировки своего мобильного устройства).

Рекомендация по защите: действуйте превентивно, отслеживайте данные об утечках и своевременно меняйте пароли замеченные в утечках!

Способ 13: типовые пароли блокировки устройств

Как правило, у владельца изымается не одно мобильное устройство, а несколько. Часто таких устройств набирается с десяток. При этом можно подобрать пароль для уязвимого устройства и попробовать его применить к другим смартфонам и планшетам, изъятым у этого же владельца.

При анализе данных, извлеченных из мобильных устройств, такие данные отображаются в криминалистических программах (часто — даже при извлечении данных из заблокированных устройств с применением различных типов уязвимостей).

Как видно на скриншоте части рабочего окна программы UFED Physical Analyzer, устройство заблокировано достаточно необычным PIN-кодом fgkl.

Не стоит пренебрегать иными устройствами пользователя. Например, анализируя пароли, сохраненные в кэше веб-браузера компьютера владельца мобильного устройства, можно понять принципы генерации паролей, которых придерживался владелец. Просмотреть сохраненные пароли на компьютере можно с помощью утилиты компании NirSoft [11].

Также на компьютере (ноутбуке) владельца мобильного устройства могут быть Lockdown-файлы, которые могут помочь получить доступ к заблокированному мобильному устройству фирмы Apple. Об этом методе будет рассказано далее.

Рекомендация по защите: используйте везде разные, уникальные пароли.

Способ 14: типовые PIN-коды

Как было отмечено ранее, пользователи часто используют типовые пароли: номера телефонов, банковских карт, PIN-коды. Подобную информацию можно использовать, чтобы разблокировать предоставленное устройство.

Если ничего не помогает — можно воспользоваться следующей информацией: исследователи провели анализ и нашли наиболее популярные PIN-коды (приведенные PIN-коды покрывают 26,83% всех паролей) [12]:

| PIN | Частота, % |

|---|---|

| 1234 | 10,713 |

| 1111 | 6,016 |

| 0000 | 1,881 |

| 1212 | 1,197 |

| 7777 | 0,745 |

| 1004 | 0,616 |

| 2000 | 0,613 |

| 4444 | 0,526 |

| 2222 | 0,516 |

| 6969 | 0,512 |

| 9999 | 0,451 |

| 3333 | 0,419 |

| 5555 | 0,395 |

| 6666 | 0,391 |

| 1122 | 0,366 |

| 1313 | 0,304 |

| 8888 | 0,303 |

| 4321 | 0,293 |

| 2001 | 0,290 |

| 1010 | 0,285 |

Рекомендация по защите: проверьте свой PIN-код по таблице выше и, даже если он не совпал, все равно смените его, потому что 4 цифры — это слишком мало по меркам 2020 года.

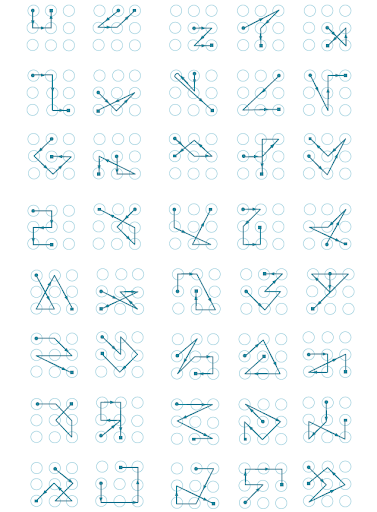

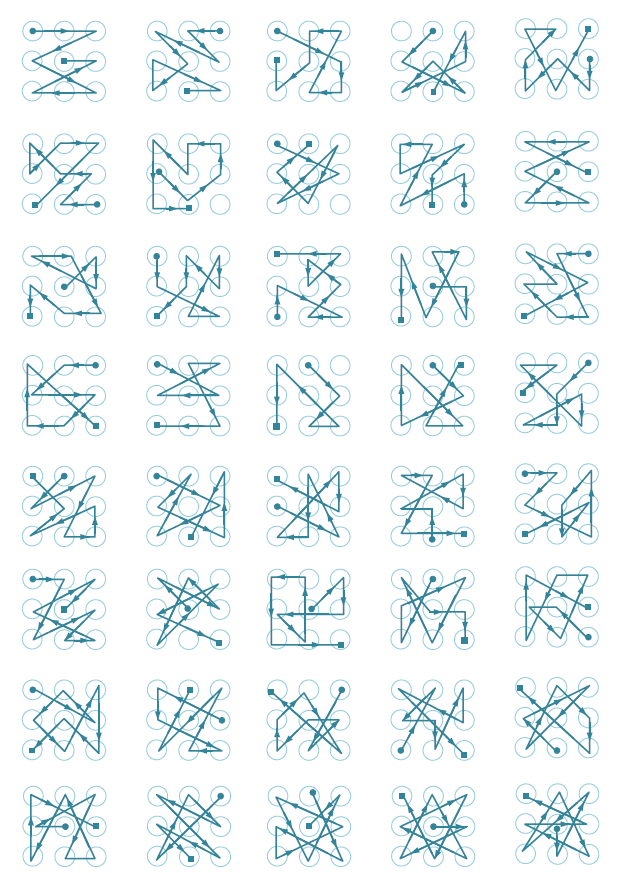

Способ 15: типовые графические пароли

Как было описано выше, имея данные камер видеонаблюдения, на которых владелец устройства пробует его разблокировать, можно подобрать паттерн разблокировки с пяти попыток. Кроме того, точно так же, как существуют типовые PIN-коды, существуют и типовые паттерны, которые можно использовать для разблокировки заблокированных мобильных устройств [13, 14].

Простые паттерны [14]:

Паттерны средней сложности [14]:

Сложные паттерны [14]:

На некоторых мобильных устройствах, помимо графического кода, может быть установлен дополнительный PIN-код. В этом случае, если не удается подобрать графический код, исследователь может кликнуть на кнопку Доп.PIN-код (дополнительный PIN-код) после ввода неправильного графического кода и попытаться подобрать дополнительный PIN-код.

Рекомендация по защите: лучше вообще не использовать графические ключи.

Способ 16: буквенно-цифровые пароли

Если на устройстве можно использовать буквенно-цифровой пароль, то в качестве кода блокировки владелец мог использовать следующие популярные пароли [16]:

- 123456

- password

- 123456789

- 12345678

- 12345

- 111111

- 1234567

- sunshine

- qwerty

- iloveyou

- princess

- admin

- welcome

- 666666

- abc123

- football

- 123123

- monkey

- 654321

- !@#$%^&*

- charlie

- aa123456

- donald

- password1

- qwerty123

Способ 17: облачные или локальные хранилища

Если нет технической возможности изъять данные из заблокированного устройства криминалисты могут поискать его резервные копии на компьютерах владельца устройства или в соответствующих облачных хранилищах.

Часто владельцы смартфонов Apple, подключая их к своим компьютерам, не осознают, что в это время может осуществляться создание локальной или облачной резервной копии устройства.

В облачных хранилищах Google и Apple могут сохраняться не только данные из устройств, но и сохраненные устройством пароли. Извлечение этих паролей может помочь в подборе кода блокировки мобильного устройства.

Из Keychain, сохраненного в iCloud, можно извлечь пароль на резервную копию устройства, установленный владельцем, который, с высокой степенью вероятности, будет совпадать с PIN-кодом блокировки экрана.

Если правоохранительные органы обращаются в Google и Apple — компании могут передать имеющиеся данные, что, вероятно, сильно снизит необходимость разблокировки устройства, так как данные уже будут у правоохранителей.

Например, после террористического акта в Пенсоконе копии данных, хранящихся в iCloud, были переданы ФБР. Из заявления Apple:

«В течение нескольких часов, после первого запроса ФБР, 6 декабря 2019 года, мы представили широкий спектр информации, связанной с расследованием. С 7 по 14 декабря мы получили шесть дополнительных юридических запросов и в ответ предоставили информацию, включая резервные копии iCloud, информацию об аккаунте и транзакциях для нескольких учетных записей.

Мы отвечали на каждый запрос незамедлительно, зачастую в течение нескольких часов, обмениваясь информацией с офисами ФБР в Джексонвилле, Пенсаколе и Нью-Йорке. По запросам следствия было получено много гигабайт информации, которую мы передали следователям». [17, 18, 19]

Рекомендация по защите: все, что вы отдаете в облако в незашифрованном виде, может и будет использовано против вас.

Способ 18: Google-аккаунт

Данный способ подходит для снятия графического пароля, блокирующего экран мобильного устройства под управлением операционной системы Android. Для использования этого метода нужно знать имя пользователя и пароль от Google-аккаунта владельца устройства. Второе условие: устройство должно быть подключено к интернету.

При последовательном вводе неправильного графического пароля несколько раз подряд, устройство предложит восстановить пароль. После этого надо совершить вход в аккаунт пользователя, что приведет к разблокировке экрана устройства [5].

В связи с разнообразием аппаратных решений, операционных систем Android и дополнительных настроек безопасности данный метод применим только для ряда устройств.

Если у исследователя нет пароля к Google-аккаунту владельца устройства — его можно попробовать восстановить, используя стандартные методы восстановления паролей от подобных аккаунтов.

Если устройство в момент исследования не подключено к интернету (например, SIM-карта заблокирована или на ней недостаточно денег), то подобное устройство можно подключить к Wi-Fi по следующей инструкции:

- нажать иконку «Экстренный вызов»

- набрать *#*#7378423#*#*

- выбрать Service Test — Wlan

- осуществить соединение с доступной Wi-Fi-сетью [5]

Способ 19: гостевой аккаунт

На мобильных устройствах под управлением операционной системы Android 5 и выше может быть несколько аккаунтов. Для доступа к данным дополнительного аккаунта может отсутствовать блокировка PIN-кодом или графическим кодом. Для переключения нужно кликнуть на иконку аккаунта в правом верхнем углу и выбрать другой аккаунт:

Для дополнительного аккаунта доступ к некоторым данным или приложениям может быть ограничен.

Рекомендация по защите: тут важно обновлять ОС. В современных версиях Android (9 и выше с патчами безопасностями от июля 2020 года) учетная запись гостя, как правило, не дает никаких возможностей.

Способ 20: специализированные сервисы

Компании, занимающиеся разработкой специализированных криминалистических программ, в том числе предлагают услуги по разблокировке мобильных устройств и извлечению данных из них [20, 21]. Возможности подобных сервисов просто фантастические. С помощью них можно разблокировать топовые модели Android- и iOS-устройств, а также устройства, находящиеся в режиме восстановления (в которое устройство переходит после превышения количества попыток неправильного ввода пароля). Недостатком данного метода является высокая стоимость.

Фрагмент веб-страницы сайта компании Cellebrite, где описывается, из каких устройств они могут извлечь данные. Устройство может быть разблокировано в лаборатории разработчика (Cellebrite Advanced Service (CAS)) [20]:

Для подобной услуги устройство должно быть предоставлено в региональный (или головной) офис компании. Возможен выезд специалиста к заказчику. Как правило, взлом кода блокировки экрана занимает одни сутки.

Рекомендация по защите: практически невозможно защититься, кроме использования стойкого цифро-буквенного пароля и ежегодной смены устройств.