Подозрение на Backdoor.Win32.Agent.ahj

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Не знал где спросить, выбрал этот раздел. Создал уже тему на форуме технической поддержки, чтобы здесь не дублировать скриншоты и вопросы, даю ссылку.

Я пришел на форумы Kaspersky по ссылке с утилиты AVZ..

Но как я вижу на форуме сейчас другие правила в помощь в удалении вируса — лог AVZ уже не используется.

Т.е устарели сведения о совместной работе AVZ с сообществом Касперского, на который как видно из скриншота в Утилите AVZ, последнее обновление которой было в 2016 году, но антивирусные базы поддерживаются и регулярно обновляются, т.е сама утилита не заброшена, а поддерживается разработчиком.

Вот эта тема

как я победил у себя зверя по кличке backdoor.win32.agent.go под Windows XP sp2

как я победил у себя зверя по кличке backdoor.win32.agent.go под Windows XP sp2

А теперь внимание всем, рассказываю, как я победил у себя зверя по кличке backdoor.win32.agent.go под Windows XP sp2

Краткое описание этой тварюги.

1. в system32 появляются следующие файлы: svchsot.exe, mscolsrv.exe, server.dll.

Первые два это и есть backdoor.win32.agent.go в чистом виде, последний же – это trojan-dropper, который скорее всего и закидывает эту гадость, хотя точно мне это не известно. Могу лишь сказать, что если всю эту малину удалить, она появится снова в полном комплекте.

2. В автозапуске появляется запись system.wbs, которую тоже бесполезно удалять.

3. В процессах висит svchsot.exe и занимает 99 процентов процессора, скажу даже более того, все это время он активно копирует себя, создавая скрытые экзешники с именами, которые он найдет на диске. Занимает места на диске Троян около 70 kb, (плюс, минус 10).

4. Если его удалить из процессов, то он появится, как только вы попытаетесь запустить любое приложение. А вот само приложение так и не запустится.

5. Само собой в реестре появляются записи со ссылками на svchsot.exe и mscolsrv.exe, но вот только увидеть вы их тоже не сможете, так как редактор реестра вам также не запустить.

6. Возможно вы сделаете попытку войти в систему в безопасном режиме. Надеюсь, что у вас это получится лучше, чем у меня, так как мне это так и не удалось сделать. Ну не грузился он в безопасном и все тут.

А теперь первая хорошая новость – можно запустить Мой компьютер с рабочего стола.

Более того, если вы нажмете на какое-либо приложение правой кнопкой мышки и запустите его от имени встроенной учетной записи Администратор (надеюсь, что она у вас есть), то у вас это получится.

Теперь смекаете, что надо делать.

Backdoor.Win32.Agent

![What is the Win32:Evo-gen [Trj] virus?](https://howtofix.guide/wp-content/uploads/2019/11/trojan-ransom-1140x760.jpg)

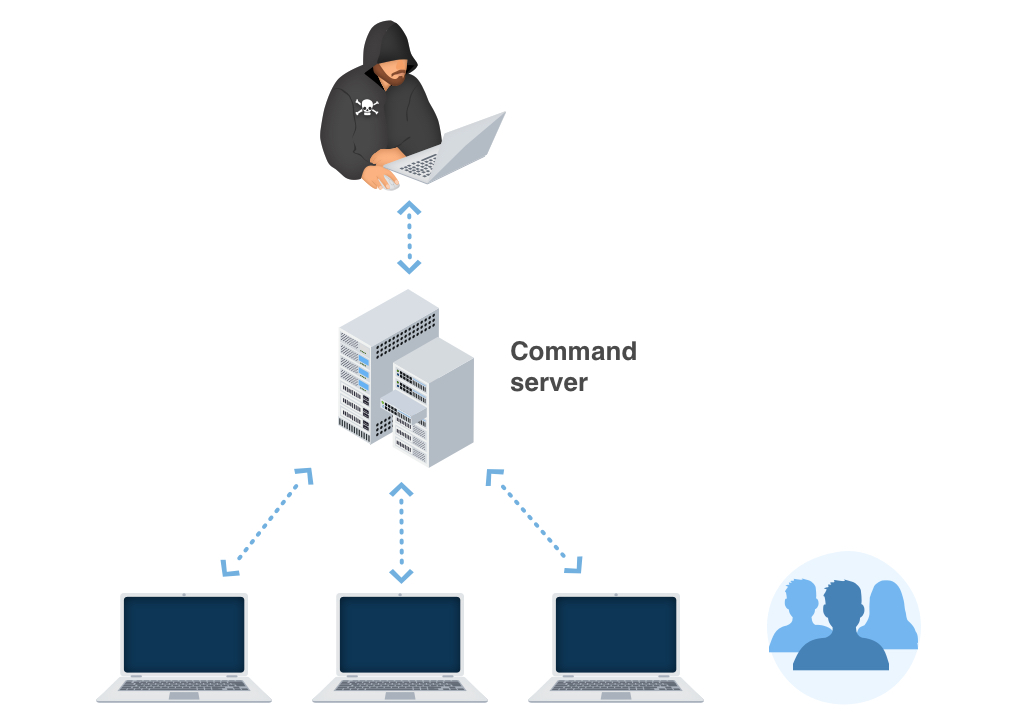

In this article you will discover concerning the meaning of Backdoor.Win32.Agent and also its adverse impact on your computer system. Such ransomware are a type of malware that is specified by online frauds to demand paying the ransom money by a sufferer.

Most of the situations, Backdoor.Win32.Agent infection will instruct its targets to initiate funds transfer for the purpose of reducing the effects of the modifications that the Trojan infection has introduced to the victim’s device.

Backdoor.Win32.Agent Summary

These adjustments can be as follows:

- Executable code extraction;

- Creates RWX memory;

- Unconventionial language used in binary resources: Serbian;

- The binary likely contains encrypted or compressed data.;

- Network activity detected but not expressed in API logs;

- Ciphering the records located on the sufferer’s hard disk — so the victim can no more utilize the data;

- Preventing normal access to the target’s workstation;

Backdoor.Win32.Agent

One of the most regular channels whereby Backdoor.Win32.Agent Ransomware are injected are:

- By means of phishing emails;

- As a repercussion of individual winding up on a resource that organizes a destructive software application;

As quickly as the Trojan is successfully infused, it will certainly either cipher the information on the sufferer’s computer or prevent the tool from functioning in a proper fashion – while also placing a ransom money note that discusses the need for the victims to effect the repayment for the objective of decrypting the documents or bring back the data system back to the first condition. In the majority of circumstances, the ransom note will show up when the customer reboots the COMPUTER after the system has actually already been damaged.

Backdoor.Win32.Agent circulation channels.

In numerous edges of the world, Backdoor.Win32.Agent expands by jumps and also bounds. However, the ransom notes and also methods of extorting the ransom money quantity may differ depending upon certain neighborhood (local) setups. The ransom money notes and methods of extorting the ransom amount might vary depending on certain neighborhood (local) settings.

Faulty signals concerning unlicensed software.

In particular locations, the Trojans often wrongfully report having detected some unlicensed applications enabled on the victim’s device. The alert then requires the user to pay the ransom money.

Faulty statements concerning illegal web content.

In nations where software application piracy is much less prominent, this approach is not as reliable for the cyber scams. Conversely, the Backdoor.Win32.Agent popup alert might wrongly claim to be deriving from a law enforcement establishment as well as will certainly report having located youngster porn or other prohibited data on the gadget.

Backdoor.Win32.Agent popup alert may falsely claim to be deriving from a regulation enforcement organization and will certainly report having situated kid pornography or other prohibited data on the gadget. The alert will likewise have a requirement for the customer to pay the ransom.

Technical details

Backdoor.Win32.Agent also known as:

| GridinSoft | Trojan.Ransom.Gen |

| Bkav | W32.AIDetect.malware2 |

| K7AntiVirus | Riskware ( 0049f6ae1 ) |

| Lionic | Trojan.Win32.Convagent.4!c |

| Elastic | malicious (high confidence) |

| DrWeb | Trojan.DownLoader10.59199 |

| Cynet | Malicious (score: 100) |

| ALYac | Trojan.GenericKD.46636203 |

| Cylance | Unsafe |

| Sangfor | Trojan.Win32.Save.a |

| CrowdStrike | win/malicious_confidence_100% (W) |

| Alibaba | Ransom:Win32/StopCrypt.1416b9db |

| K7GW | Riskware ( 0049f6ae1 ) |

| Cyren | W32/Kryptik.EQG.gen!Eldorado |

| Symantec | ML.Attribute.HighConfidence |

| ESET-NOD32 | a variant of Win32/Kryptik.HLSW |

| APEX | Malicious |

| Avast | Win32:TrojanX-gen [Trj] |

| ClamAV | Win.Malware.Generic-9879225-0 |

| Kaspersky | HEUR:Backdoor.Win32.Agent.gen |

| BitDefender | Trojan.GenericKD.46636203 |

| MicroWorld-eScan | Trojan.GenericKD.46636203 |

| Tencent | Win32.Backdoor.Agent.Pegd |

| Ad-Aware | Trojan.GenericKD.46636203 |

| Sophos | Mal/Generic-S |

| F-Secure | Trojan.TR/Crypt.Agent.ddazs |

| TrendMicro | Ransom_StopCrypt.R03FC0DGJ21 |

| McAfee-GW-Edition | BehavesLike.Win32.Generic.dc |

| FireEye | Generic.mg.46b7851ccd61cf30 |

| Emsisoft | Trojan.Crypt (A) |

| SentinelOne | Static AI – Malicious PE |

| Jiangmin | Exploit.ShellCode.doy |

| Avira | TR/Crypt.Agent.ddazs |

| Microsoft | Ransom:Win32/StopCrypt.MYK!MTB |

| Gridinsoft | Ransom.Win32.STOP.dg!se604 |

| Arcabit | Trojan.Generic.D2C79CAB |

| ZoneAlarm | HEUR:Backdoor.Win32.Agent.gen |

| GData | MSIL.Trojan-Stealer.NetSteal.1KIIK0 |

| AhnLab-V3 | Infostealer/Win.SmokeLoader.R431667 |

| Acronis | suspicious |

| McAfee | Packed-GDT!46B7851CCD61 |

| MAX | malware (ai score=81) |

| VBA32 | Trojan.Convagent |

| Malwarebytes | Trojan.MalPack.GS |

| Panda | Trj/GdSda.A |

| TrendMicro-HouseCall | Ransom_StopCrypt.R03FC0DGJ21 |

| Rising | Malware.Obscure!1.A3BB (CLASSIC) |

| Ikarus | Virus.Win32.Cryptor |

| MaxSecure | Trojan.Malware.121218.susgen |

| Fortinet | W32/GenKryptik.ERHN!tr |

| AVG | Win32:TrojanX-gen [Trj] |

| Paloalto | generic.ml |

| Qihoo-360 | Win32/Trojan.Generic.HwoCnBsB |

How to remove Backdoor.Win32.Agent virus?

Unwanted application has ofter come with other viruses and spyware. This threats can steal account credentials, or crypt your documents for ransom.

Reasons why I would recommend GridinSoft 1

There is no better way to recognize, remove and prevent PC threats than to use an anti-malware software from GridinSoft 2 .

Backdoor.Win32.Agent.bhyr

Троянская программа, предоставляющая злоумышленнику удаленный доступ к зараженному компьютеру.

Технические детали

Троянская программа, предоставляющая злоумышленнику удаленный доступ к зараженному компьютеру. Программа является приложением Windows (PE-EXE файл). Имеет размер 107170 байт. Написана на C++.

MD5: 62daa0d7a49f1338513759b79622489f

SHA1: ede54613de2c21244c7849759c4bf82f1b7d827e

Деструктивная активность

При запуске бэкдор извлекает из своего тела файл и сохраняет его под следующим именем:

Данный файл имеет размер 17916481 байт и детектируется Антивирусом Касперского как Backdoor.Win32.Agent.bhyr.

Далее бэкдор создает службу с именем «360svc» (отображаемое имя службы «Serial Number Service»), а также создает следующие ключи системного реестра:

Также бэкдор добавляет в конец списка значения следующего ключа системного реестра строку с именем созданной службы «360svc»: После этого бэкдор запускает созданную службу. Это приведет к запуску извлеченной библиотеки в адресном пространстве системного процесса «svchost.exe».

При запуске библиотека выполняет следующие действия:

- получает оригинальное имя бэкдора путем чтения ключа реестра:

- удаляет оригинальный файл бэкдора.

- получает доступ к пользовательскому рабочему столу, буферу обмена, вводу информации.

- осуществляет сетевое взаимодействие и обмен информацией со следующим хостом: На момент создания описания хост не отвечал.

- создает ключ системного реестра: Библиотека имеет функционал позволяющий загружать на компьютер пользователя файлы по полученным ссылкам и запускать их, а также внедрять код в адресное пространство других процессов.

При работе бэкдор создает уникальный идентификатор с именем «YuAnk Update».

Рекомендации по удалению

Если ваш компьютер не был защищен антивирусом и оказался заражен данной вредоносной программой, то для её удаления необходимо выполнить следующие действия:

- Удалить оригинальный файл бэкдора, если он существует. Его расположение на зараженном компьютере можно установить прочитав значение следующего ключа системного реестра:

- Остановить службу с именем «Serial Number Service».

- Удалить ветки системного реестра и все ключи в них:

- Удалить строку «360svc» из списка в значении следующего ключа системного реестра:

- Удалить файл:

От квантов к кодам: будущее непредсказуемо, но вместе мы его расшифруем. Присоединяйтесь!